米国財務省がサイバーセキュリティ情報を拡大し、暗号企業が従来の金融レベルの保護を受ける

米国財務省のサイバーセキュリティおよび重要インフラ保護局(OCCIP)は木曜日、同局のサイバーセキュリティ脅威識別プログラムの対象範囲をデジタル資産企業に拡大すると発表した。参加を選択するブロックチェーン企業は、「無料」で、従来の金融機関と同等水準のサイバーセキュリティ脅威インテリジェンスを受け取る。2026年Q1に分散型金融(DeFi)プラットフォームが受けたハッカー攻撃による累計損失は、すでに約1億6900万ドルに迫っている。

OCCIPプログラム詳細:ブロックチェーン企業は無料で情報体系に接続可能

今回の拡大の中核は、これまで従来の金融機関のみを対象としていたサイバーセキュリティ脅威識別の枠組みに、暗号資産(暗号通貨)業界を組み込むことだ。財務省の発表によれば、参加を選択したブロックチェーン企業は、銀行や証券会社などの従来の金融機関と同等の脅威インテリジェンス・サービスを受けられ、しかも完全に無料となる。

この政策の背景には、暗号資産業界が長年、規制の枠組みの外で運用されてきたことがある。体系的な政府の脅威インテリジェンス支援が欠けているため、外国の情報機関や組織犯罪集団による攻撃に直面した場合、しばしば自前の安全資源に頼らざるを得なかった。財務省の今回の措置は、米国政府がデジタル資産業界のサイバーセキュリティに対する位置づけを変えたことを示している——周辺的な金融活動から、体系的な保護が必要な重要な金融インフラへと移行するのだ。

脅威が加速:Drift Protocolが北朝鮮による暗号業界侵入の全手口を暴露

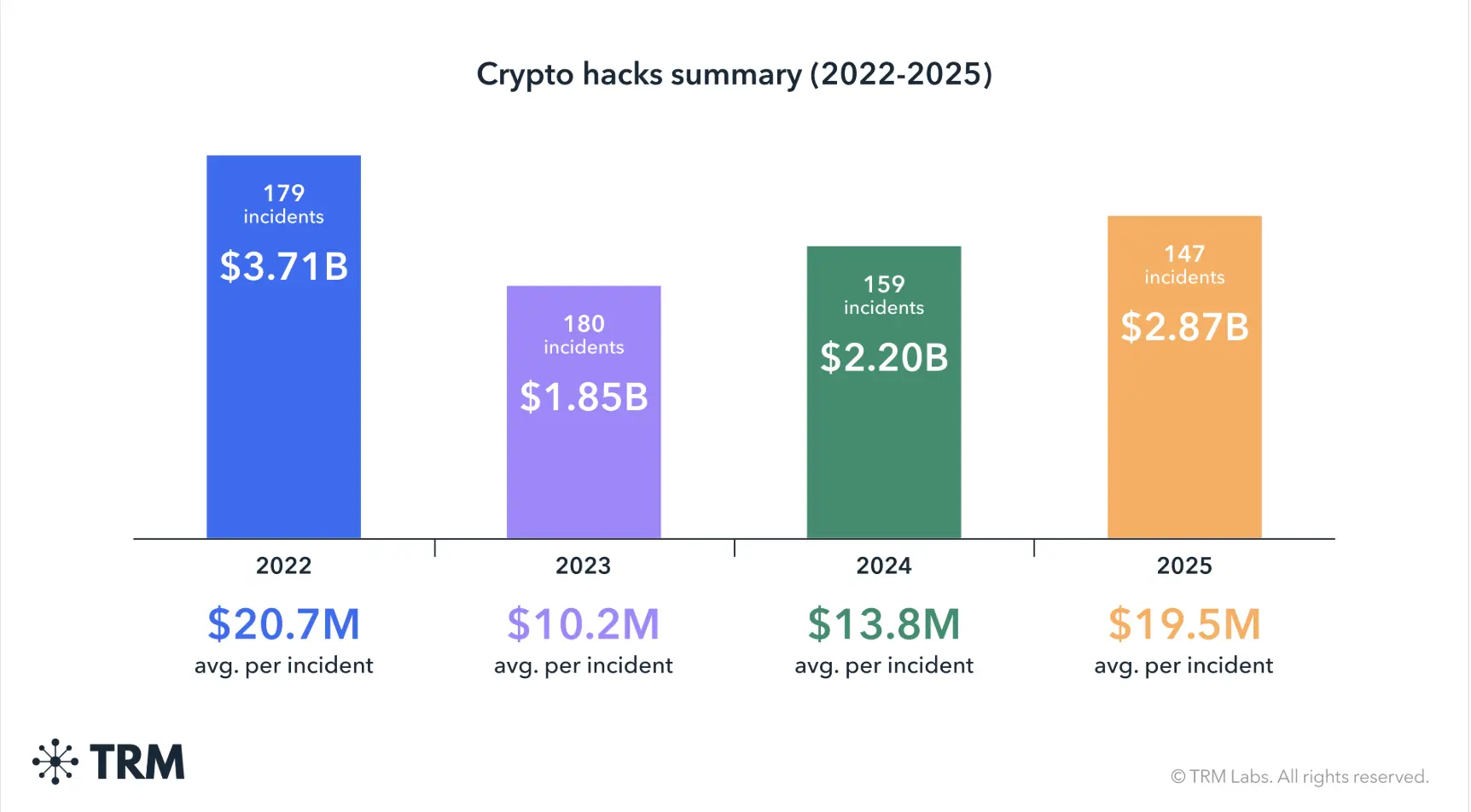

(出典:TRM Labs)

(出典:TRM Labs)

財務省が保護プログラムを拡大する緊急性は、一連の直近の重大な攻撃事案によって明確に示された。今月、分散型取引所のDrift Protocolが2億8000万ドルの攻撃を受け、攻撃者は北朝鮮と関連しているとみられている。

Drift Protocol攻撃で明らかになった北朝鮮の侵入パターン

ソーシャルエンジニアリング侵入:攻撃者は最初、大規模な暗号資産業界の会議でDriftチームと対面で接触し、「もっともらしい」初期の関係を構築した

長期潜伏の浸透:初回の面会後、数か月のあいだ攻撃者はDriftチームと継続的にやり取りし、信頼を段階的に築いた

マルウェアの埋め込み:数か月にわたる関係維持の後、攻撃者はDriftの開発担当者の端末に暗号資産を盗むマルウェアの配備に成功した

タイミングを合わせた攻撃の起動:マルウェアは4月の脆弱性(欠陥)事案で作動し、2億8000万ドルの損失につながった

中間者の偽装:報道によると、最初にDriftチームに接触した人物は北朝鮮の国民ではなく、攻撃者が第三者の中間者を隠れ蓑として使っていたことが示されている

ブロックチェーン・ネットワークのサイバーセキュリティ専門チームSeals911は、今回の攻撃は2024年10月のRadiant Capitalハッカー事件と同一組織によるものだという「中程度からやや高い確度」を持っていると述べている。北朝鮮との関連が指摘されるラザルス組織(Lazarus Group)は、複数の類似攻撃に関係していると考えられている。

政策の背景:暗号業界に長く存在してきた防護ギャップを埋める

今回の財務省の行動の政策的根拠は、トランプ政権が2025年7月に公表した『米国のデジタル金融テクノロジー分野におけるリーダーシップ強化』報告書に由来する。同報告書は、デジタル資産企業を連邦のサイバーセキュリティ保護体制に組み込むという政策方針を、明確に打ち出している。

脅威の規模を見ると、TRM Labsのデータでは2022年から2025年の間に暗号資産のハッカー攻撃がもたらした累計損失は巨額に上る。一方、2026年Q1の1億6900万ドルというDeFi損失は、攻撃の頻度と規模が規制の圧力によっては低下していないことを示している。財務省の今回の計画の実施は、米国の暗号ネットワーク・セキュリティ政策における体系的な取り組みであり、単一の出来事に対する一時的な措置にとどまるものではないことを意味する。

よくある質問

米国財務省のサイバーセキュリティ脅威インテリジェンス・プログラムは暗号企業にどのような具体的な保護を提供するのか?

財務省の発表によれば、プログラムに参加するブロックチェーン企業は、従来の銀行や証券会社と同等水準のサイバーセキュリティ脅威インテリジェンスを無料で受け取る。具体的には、リアルタイムの脅威識別、攻撃手法の分析、リスクの警告が含まれ、暗号企業が自社プラットフォームに対するサイバー攻撃を前もって把握し、防止するのに役立つ。

北朝鮮のラザルス組織(Lazarus Group)はどのように暗号資産企業を攻撃するのか?

Drift Protocolの攻撃事案で明らかになったパターンによると、北朝鮮と関連する組織は通常、長期にわたるソーシャルエンジニアリングの手法を用いる。まず業界のイベントで接触関係を築き、その後数か月のやり取りを通じて信頼を構築し、最終的に標的となる開発担当者の端末にマルウェアを埋め込み、適切な時機を待って起動する。この手法は、直接的な技術的脆弱性攻撃よりもはるかに隠密性が高い。

今回の財務省の行動は、暗号産業が正式に金融の重要インフラ保護体制に組み込まれることを意味するのか?

今回の拡張計画が実施されることで、米国政府が政策レベルでデジタル資産業界を、体系的な保護が必要な金融インフラの範疇に組み込むことを示すことになる。トランプ政権が2025年7月の報告書で提示した政策提言が具体化された形であり、米国が、連邦のサイバーセキュリティ支援を長年欠いてきた暗号産業に対する制度的なギャップを、自ら進んで埋めようとしていることを示している。