Como funciona a Pi Network

Diferente das blockchains tradicionais, que exigem intensa competição por poder de hash e altos investimentos em hardware, este modelo responde aos obstáculos que frequentemente afastam usuários comuns.

Analisar a Pi Network sob os prismas de estrutura de sistema, mecanismo de consenso, distribuição de funções e lógica de segurança esclarece seu funcionamento e revela diferenças fundamentais em relação às blockchains convencionais.

O que é fundamental entender antes de analisar o mecanismo da Pi Network

Para compreender como a Pi Network opera, é essencial reconhecer que ela não foi criada para ser “totalmente descentralizada desde o início”.

A maior parte das blockchains públicas prioriza acesso irrestrito, competição por poder de hash e resistência à censura já no lançamento. A Pi Network seguiu outro caminho: primeiro reduziu as barreiras de entrada para escalar rapidamente sua base de usuários e, depois, introduziu gradualmente uma estrutura de blockchain mais robusta. Assim, seu design revela claramente uma estratégia de desenvolvimento em fases.

Nesse modelo, mecanismos iniciais tendem mais à gestão coordenada do que à autonomia total. Isso não invalida o objetivo de descentralização, mas representa um equilíbrio entre custos de lançamento, educação do usuário e complexidade técnica.

Estrutura operacional e arquitetura de sistema da Pi Network

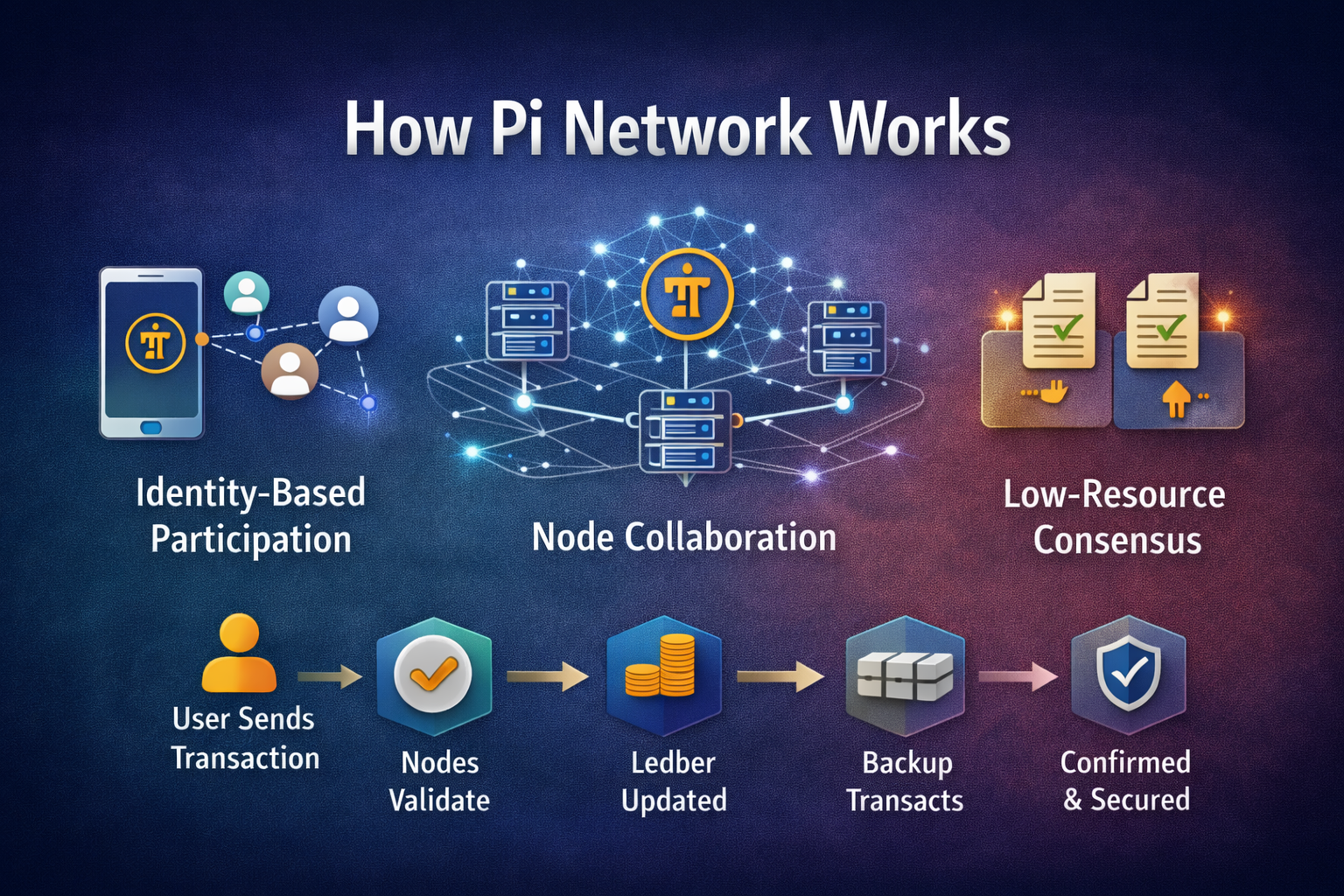

Do ponto de vista da arquitetura, a Pi Network não é uma blockchain de camada única. Ela opera em múltiplas camadas funcionais integradas.

Camada de interação do usuário: Principalmente via aplicativo móvel, essa camada gerencia vinculação de identidade, acompanhamento de participação e operações básicas. O foco é a usabilidade e a baixa barreira técnica.

Camada de coordenação da rede: Conecta usuários, nós e regras de protocolo, garantindo que as atividades de participação sejam reconhecidas e integradas à lógica do sistema.

Blockchain e rede de nós: Responsável por manter o livro-razão, confirmar transações e garantir a consistência do estado da rede.

Essa arquitetura em camadas permite que a Pi Network execute funções essenciais mesmo antes da maturidade total da base de usuários, além de viabilizar futuras evoluções do sistema.

Como o mecanismo de consenso da Pi Network é implementado

A Pi Network utiliza o “Stellar Consensus Protocol (SCP)” como mecanismo de consenso. Desenvolvido pelo professor de Stanford David Mazières, o SCP visa acelerar o processamento de transações sem comprometer a segurança. Diferente dos mecanismos de proof-of-work (PoW) ou proof-of-stake (PoS) usados por Bitcoin ou Ethereum, o SCP permite que os nós alcancem consenso sem alto consumo computacional.

Na Pi Network, o SCP é aplicado por meio dos “Círculos de Segurança” — redes de confiança criadas pelos usuários, onde cada um adiciona pessoas confiáveis ao seu círculo. Esses círculos sobrepostos formam a base de confiança de toda a rede, garantindo autenticidade e segurança nas transações.

O consenso da Pi Network não depende de trabalho computacional, mas sim de verificação de identidade, relações de confiança e colaboração entre nós. O sistema valoriza a singularidade dos participantes e o histórico comportamental, utilizando redes de confiança para mitigar ataques Sybil. Com esse alicerce, operadores de nós validam transações e mantêm o livro-razão.

Na essência, a abordagem substitui o “consumo de recursos” por “relacionamentos sociais e consistência comportamental”, reduzindo drasticamente os custos energéticos.

Embora isso traga vantagens à Pi Network em eficiência energética e escalabilidade, impõe desafios maiores para os mecanismos de verificação de identidade e governança dos nós.

Como funciona a mineração móvel da PI no sistema

A mineração na Pi Network é bastante diferente da mineração tradicional de criptomoedas. Não é necessário adquirir hardware caro nem consumir muita energia elétrica. O processo envolve as seguintes etapas:

Check-in diário: A cada 24 horas, o usuário abre o app da Pi Network e toca no botão de mineração para registrar sua atividade. Esse processo consome pouquíssimos recursos e não afeta a bateria do celular.

Construção do Círculo de Segurança: Após virar Pioneiro, o usuário pode se tornar Contribuidor ao adicionar amigos ou familiares confiáveis ao seu Círculo de Segurança. Cada círculo deve ter entre três e cinco membros, fortalecendo a segurança da rede.

Convite de novos usuários: Como Embaixador, o usuário compartilha códigos de convite para trazer novos participantes à Pi Network. Quando um novo usuário se cadastra e começa a minerar, o convidador recebe recompensas extras.

Do ponto de vista operacional, esse mecanismo serve como “prova de participação”, não como “prova de segurança”. Ele é central para a estratégia de cold start da Pi Network.

Distribuição de funções e colaboração na Pi Network

A Pi Network depende da colaboração entre múltiplos papéis de participantes, e não de um único controlador. Os participantes do ecossistema são divididos em quatro funções:

Pioneiro: Função mais básica. O pioneiro usa o celular para tocar no botão “minerar” diariamente, registrando sua atividade. Representa a maioria dos usuários e seu engajamento determina a emissão do token Pi.

Contribuidor: Após se tornar Pioneiro, o usuário vira Contribuidor ao montar um Círculo de Segurança com membros confiáveis, reforçando a segurança da rede.

Embaixador: Responsável por promover a Pi Network e convidar novos usuários. Quando alguém entra pelo código de indicação do Embaixador e começa a minerar, este recebe recompensas.

Nó: Usuários que rodam o software de nó da Pi Network em seus computadores. Validam transações, mantêm a integridade da blockchain e sincronizam com o app móvel.

Essas quatro funções atuam em conjunto para sustentar e expandir o ecossistema da Pi Network. A divisão de responsabilidades permite participação aberta e, ao mesmo tempo, introduz gradualmente funções de manutenção especializadas para garantir a operação contínua.

Como são feitas a confirmação das transações, a manutenção do livro-razão e a segurança da rede

No processamento de transações, a Pi Network depende da colaboração entre nós para validar transações e atualizar o livro-razão.

As transações só são registradas após validação dos nós, e a consistência do livro-razão é garantida por regras de consenso e comunicação entre nós. A segurança da rede depende mais da verificação de identidade, da distribuição dos nós e da aplicação das regras do que de barreiras computacionais.

Esse modelo é mais eficiente em recursos, mas exige descentralização suficiente dos nós e aplicação rigorosa das regras para evitar riscos de centralização.

Desafios operacionais da Pi Network

Do ponto de vista estrutural, o principal desafio da Pi Network está na gestão das fases de transição.

Com o crescimento da base de usuários, o sistema precisa aumentar a descentralização dos nós e aprimorar a resistência a ataques — ambos grandes desafios técnicos.

Além disso, migrar de uma gestão coordenada para uma rede totalmente autônoma eleva a exigência sobre mecanismos de governança, atualizações de protocolo e estabilidade do consenso.

Esses desafios não são exclusivos da Pi Network. São comuns em redes cripto que adotam a estratégia de “primeiro os usuários, implementação total on-chain depois”.

Conclusão

O desenho operacional da Pi Network reflete uma abordagem centrada no usuário, que constrói gradualmente funcionalidades de blockchain.

Com arquitetura em camadas, consenso não computacional e incentivos baseados em comportamento, o sistema busca equilibrar baixa barreira de entrada com segurança de rede.

Compreender a Pi Network sob uma perspectiva estrutural permite ir além de comparações superficiais e desenvolver uma visão mais racional sobre seu posicionamento e caminho de desenvolvimento.

Artigos Relacionados

Morpho vs Aave: Análise comparativa dos mecanismos e diferenças estruturais nos protocolos de empréstimo DeFi

Tokenomics UNITAS: mecanismos de incentivo, distribuição de oferta e valor do ecossistema

Análise da Tokenomics do JTO: Distribuição, Utilidade e Valor de Longo Prazo

Unitas vs Ethena: como diferem os mecanismos subjacentes dos protocolos de stablecoin que geram retorno?

Tokenomics da Morpho: utilidade do MORPHO, distribuição e proposta de valor