Що таке Q-Day: основи квантових обчислень, криптографія й передача ризиків у криптовалюті

У дискусіях щодо фінансової безпеки та розподілених реєстрів "Q‑Day" означає момент, коли квантові обчислення стають реальною практичною загрозою для широко впровадженої асиметричної криптографії — а не миттєву подію для всієї мережі. Індустріальні та академічні джерела надають базові, оптимістичні й песимістичні прогнози; відмінності виникають через припущення щодо масштабу логічних кубітів, ресурсів для роботи гейтів, фізичних показників помилок і алгоритмічних констант.

Визначення та межі

У публічних обговореннях Q‑Day часто плутають із "quantum supremacy" чи "quantum advantage", але у криптографічному контексті акцент робиться на CRQC: демонструють не лише спеціалізовані задачі вибірки, а й масштабовані шляхи атак на структури, такі як RSA, скінченні поля чи дискретні логарифми на еліптичних кривих у визначених межах витрат і часу. Виділяють три типові межі:

- Час: більшість індикаторів — це інтервали або аналізи чутливості; рідко одна календарна дата.

- Ціль: загрози спрямовані на комбінацію криптографічних примітивів, параметрів і реалізацій систем, а не на просту лінійну історію "квантові комп’ютери автоматично мігрують ончейн активи".

- Інформація: багато моделей потребують чітко визначеної поверхні атаки — наприклад, різниця між ончейн, публічно доступним матеріалом відкритого ключа та зобов’язаннями, які розкривають лише хеші, кожна з яких має різну експлуатованість.

Квантові обчислення: основні поняття

Кубіти використовують суперпозицію для кодування багатших інформаційних структур у просторі Гільберта; заплутаність означає, що багаточастинкові стани не можна розкласти на окремі індивідуальні стани, що формує основу багатьох квантових алгоритмів. Реальні квантові процесори обмежені шумом і декогеренцією, тому потрібна квантова корекція помилок для досягнення довготривалої надійності безпомилкових квантових обчислень. Інженерні обговорення зосереджуються на таких метриках, як еквівалентність логічних кубітів, пороги безпомилковості, накладні витрати на корекцію помилок, точність гейтів і цикли калібрування.

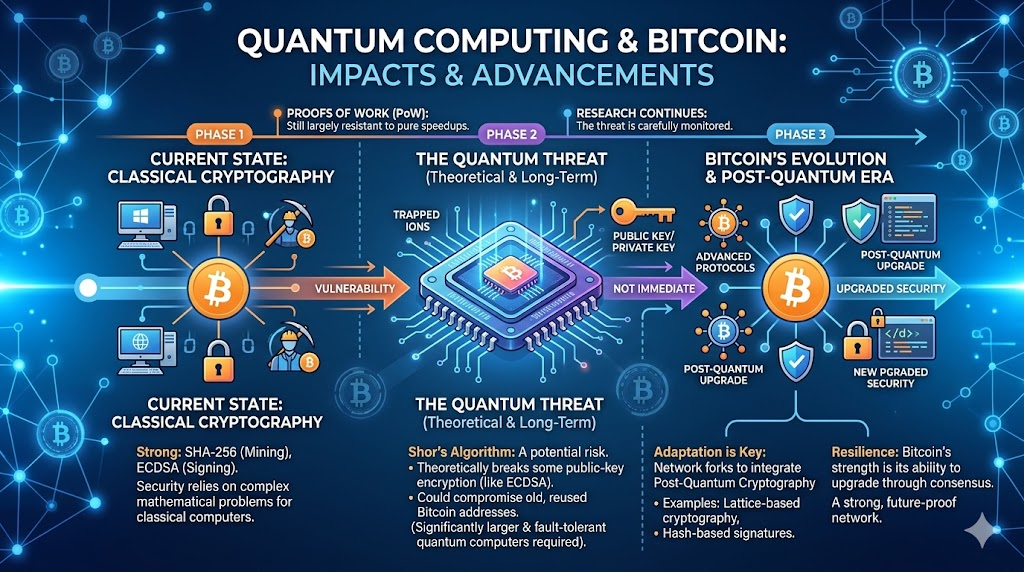

Квантові алгоритми можуть забезпечити надполіноміальні переваги у використанні ресурсів над класичними обчисленнями для певних типів задач. Алгоритм Шора — яскравий приклад, який підриває припущення про складність публічних ключів, що базуються на конкретних алгебраїчних структурах.

Алгоритм Шора та криві криптовалют

Алгоритм Шора, представлений у 1994 році, дозволяє розв’язувати задачі факторизації цілих чисел і дискретних логарифмів у квантових системах за поліноміальний час. Основні блокчейн-адреси та підписи залежать від складності дискретних логарифмів на еліптичних кривих — наприклад, Bitcoin використовує підписи, прив’язані до secp256k1 (історично ECDSA, згодом додано схеми Schnorr).

У моделюванні загроз ончейн-дані, що містять відкриті ключі або відновлювані відкриті ключі, у поєднанні з достатньо потужними безпомилковими квантовими обчисленнями, перетворюють класичне припущення "приватні ключі не можна отримати з публічної інформації" на оцінку ризику: увага зміщується на період переходу, момент розкриття ключа та чи впровадження міграції створює нові інтерактивні вимоги.

Структурні фактори екосистеми криптовалют

Відкриті реєстри накладають три обмеження, які відрізняються від Web PKI:

- Історична прозорість: минулі торгівлі можна відтворювати безкінечно, потенційно підживлюючи майбутні алгоритми.

- Шляхи оновлення консенсусу: криптографічна міграція залежить від змін правил мережі та широкого впровадження клієнтів, що відбувається повільно й включає складну ігрову теорію.

- Економічне та стимулююче узгодження: Майнер/Валідатор, розробник гаманця, бізнеси та користувачі можуть не мати спільних пріоритетів чи часових меж.

Ончейн-варіанти постквантової міграції включають гібридні підписи, ZK-докази (zero-knowledge) або нові опкоди для перевірки постквантових підписів. При порівнянні важливими метриками є кількість гейтів, масштаб логічних кубітів, прогнози рівня помилок, витрати на ончейн-взаємодію та сумісність — а не лише концептуальні гасла.

Простими словами: як квантові обчислення можуть змінити блокчейн

Уявіть гаманець блокчейна як "публічна адреса та приватний ключ". Зазвичай знання адреси недостатньо — приватні ключі надзвичайно складно відновити. З розвитком квантових обчислень складність зламу деяких традиційних алгоритмів підпису може різко знизитися, дозволяючи атакуючим швидше підробляти підписи. Для блокчейнів справжня проблема — не лише "чи можна зламати технологію", а "скільки часу займе оновлення всієї мережі": протоколи, гаманці, біржі та зберігачі мають перейти на постквантові рішення. Чим повільніше перехід, тим довший період ризику для активів із вже розкритими відкритими ключами.

Як читати публічну інформацію та дослідження за 2026 рік

Випуск дорожньої карти Project Eleven на 2026 рік, The Quantum Threat to Blockchains 2026, встановлює базову Q‑Day орієнтовно на 2033 рік, із оптимістичними та песимістичними сценаріями (зазвичай згадуються 2030 та 2042; завжди перевіряйте першоджерела для деталей). У випуску стверджується, що блокчейни з масовими підписами на еліптичних кривих потребуватимуть багаторівневого редизайну, а обговорення має бути ітеративним: нові апаратні бенчмарки та дослідження можуть своєчасно оновити сценарії, а не фіксуватися на одній даті.

Публікації на платформах, таких як Cryptology ePrint Archive, регулярно надають оновлені оцінки ресурсів для моделей загроз еліптичних кривих. Висновки залежать від параметрів моделі, тому читачам слід перевіряти цільову довжину ключа, методи безпомилковості, паралельні стратегії та константи для відповідності цільовому ланцюгу.

Стратегії реагування екосистеми

Типові технічні реакції включають пілотні впровадження NIST постквантових алгоритмів у корпоративних середовищах, скорочення терміну дії сертифікатів і ключів, а також відстеження технічних пропозицій для конкретних міграцій ланцюгів. Для кінцевих користувачів ключові точки перевірки:

- Чи опублікувала цільова мережа дорожню карту PQ (post-quantum) міграції та план сумісності;

- Чи реалізації гаманців залишаються синхронізованими з оновленнями на рівні консенсусу та безпеки;

- Чи можна перевірити політики ротації ключів і оновлення алгоритмів у процесах зберігання чи мультипідпису.

Ризики криптографії та волатильність вторинного ринку належать до різних рамок оцінювання; ця стаття розглядає лише концептуальні структури та типи інформації.

Пов’язані статті

Токеноміка ADA: структура пропозиції, стимули та варіанти використання

Morpho та Aave: технічне порівняння механізмів і структур DeFi-протоколів кредитування

Cardano й Ethereum: фундаментальні відмінності між двома провідними платформами для смартконтрактів

Plasma (XPL) vs традиційних платіжних систем: переосмислення моделей розрахунків і ліквідності стейблкоїнів для транскордонних операцій

Аналіз токеноміки Morpho: застосування MORPHO, розподіл токена та його вартість